Engineering

Engineering

Làm chủ “Firewall Policy-as-Code” với OCN Firewall CLI và API

Làm chủ “Firewall Policy-as-Code” với OCN Firewall CLI và API

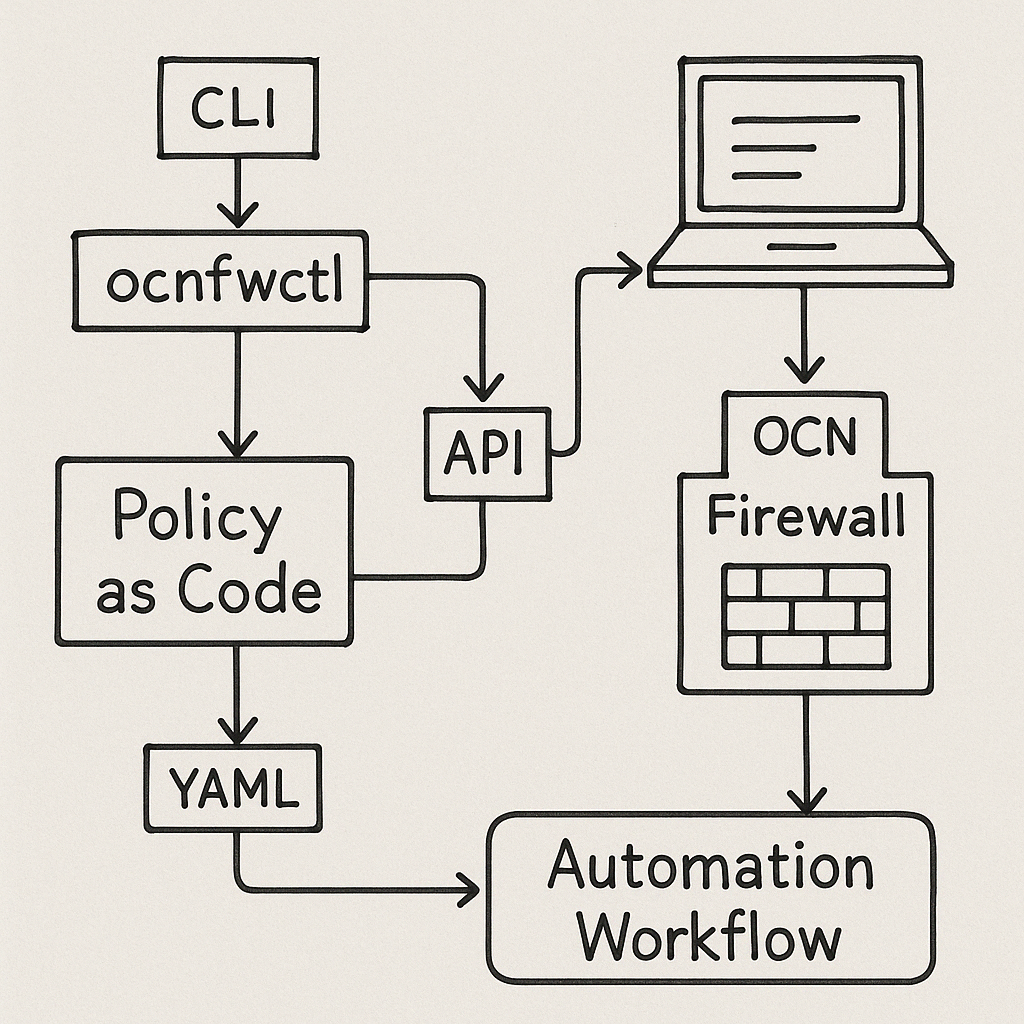

Quản trị firewall bằng tay ở môi trường nhiều thiết bị luôn là bài toán đau đầu: phải nhấn chuột liên tục, khó giữ đồng bộ, và mỗi lần thay đổi đều căng thẳng vì sợ chặn nhầm luồng quan trọng. Policy-as-Code (PaC) giúp chúng ta thoát vòng lặp đó bằng cách định nghĩa chính sách như mã nguồn – dễ theo dõi, dễ kiểm soát, dễ tự động hóa.

Tại sao Policy-as-Code là bước ngoặt?

- Nhất quán và giảm thiểu lỗi

Chính sách được mô tả bằng YAML/JSON, áp dụng tự động cho mọi thiết bị, loại bỏ “configuration drift”. - Quản lý phiên bản

Lưu trữ trong Git giúp tracking lịch sử, review qua Pull Request và rollback tức thì. - Tích hợp CI/CD

Linting, kiểm thử, triển khai được gói trong pipeline – nhanh, an toàn, tái lập. - Mở rộng và lặp lại

Thêm môi trường mới hay scale – chỉ cần chạy lại script. - Cộng tác đa nhóm

Dev, Sec, Ops cùng đọc một file YAML, thống nhất qua quy trình review tiêu chuẩn.

OCN Firewall – sinh ra cho tự động hóa

Không phải giải pháp firewall nào cũng đặt API ở vị trí trung tâm. OCN Firewall coi tự động hóa là first-class citizen với ba thành phần chủ lực:

1. ocnfwctl: CLI rõ ràng, dễ nhúng script

# Liệt kê policy bắt đầu bằng "web"

ocnfwctl policy list --name "web*"

# Xuất policy ra JSON

ocnfwctl policy get --name critical-db-policy --output json

- Cú pháp thống nhất

ocnfwctl <noun> <verb> [options]. - Có thể xuất JSON để xử lý tiếp bằng

jqhoặc bất kỳ ngôn ngữ scripting nào. - Phù hợp Ansible, Bash, Terraform local-exec,…

2. Khai báo YAML: trạng thái mong muốn, không phải bước thao tác

apiVersion: ocnfw/v1

kind: Policy

metadata:

name: web-server-standard

spec:

description: "Policy chuẩn cho web production"

selector: "role=web && env=production"

priority: 500

ingress:

- action: allow

ports:

- { protocol: tcp, port: 80 }

- { protocol: tcp, port: 443 }

fromZones: [internet]

egress:

- action: allow

ports:

- { protocol: tcp, port: 53 }

- { protocol: udp, port: 53 }

toZones: [dns-servers]

- Viết bằng YAML – dễ đọc, dễ diff.

- Phù hợp GitOps: thay đổi → PR → review → merge → pipeline áp dụng.

3. Quy trình export / import / apply một lệnh

# Xuất cấu hình đang chạy

ocnfwctl policy export --name web-server-standard > web-policy.yaml

# Apply một file

ocnfwctl apply -f web-policy.yaml

# Apply toàn bộ thư mục

ocnfwctl apply -f ./policies/ -f ./zones/

CLI tự so sánh trạng thái mong muốn và trạng thái thực tế để tạo mới, sửa, hoặc xóa rule cần thiết – không sót, không dư.

4. REST API – tích hợp tuỳ nhu cầu

Nếu cần tích hợp sâu (self-service portal, CMDB, SecOps platform), API RESTful của OCN Firewall luôn sẵn sàng.

Minh hoạ CI/CD: từ Pull Request đến policy live

- Developer cập nhật file YAML mở cổng mới, tạo PR.

- SecOps review, merge vào nhánh

main. - Pipeline CI/CD được kích hoạt:

- Lint + validate YAML.

- (Tuỳ chọn)

ocnfwctl policy test-connectionđể mô phỏng traffic. ocnfwctl apply -ftrên môi trường staging/production.

- Policy được triển khai, log đầy đủ, rollback 1 commit nếu cần.

Kết quả: nhanh, chuẩn, có kiểm soát – không còn SSH từng thiết bị lúc nửa đêm.

Kết luận

Trong bối cảnh hạ tầng thay đổi liên tục và mối đe dọa an toàn mạng ngày càng tinh vi, quản lý firewall thủ công không còn đủ đáp ứng. Policy-as-Code mang lại tính nhất quán, khả năng tái lập và tốc độ cần thiết; còn OCN Firewall cung cấp công cụ thực thi PaC một cách mạch lạc: CLI vững, YAML khai báo, API mở.

🚀 Bắt đầu ngay: cài

ocnfwctl, đưa file YAML đầu tiên vào Git, thêm job CI/CD – phần còn lại hãy để pipeline xử lý.

Nhấn vào đây để tìm hiểu thêm

Chúng ta không “click và cầu may” nữa – chúng ta viết code, commit, và để hệ thống tự lo firewall.